427 posts

- Redes Sociales

- Productos

- Prevención de Amenazas

- Noticias y Últimas Tendencias

- IOT

- Inteligencia Artificial

- Educación Digital

- Consejos y Buenas prácticas

Noticias y Últimas Tendencias

Cada semana, los hackers crean 57.000 nuevas y falsas direcciones web para infectar o engañar a los usuarios

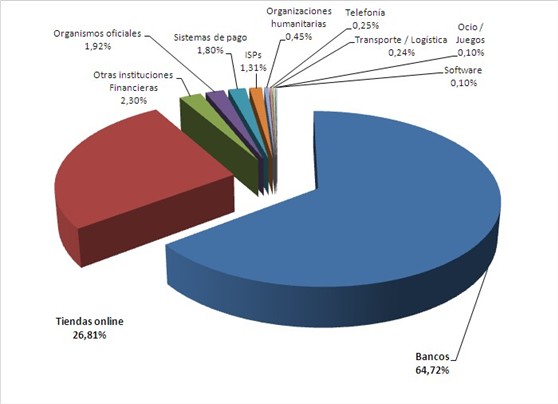

375 son los dominios más frecuentemente utilizados, correspondientes a marcas internacionales ampliamente conocidas: el 65% de las falsas webs simulan ser entidades bancarias, seguido con…

Top de los timos más extendidos en Internet

Cada año, miles de usuarios son víctimas de timos a través de la Red que buscan siempre el beneficio económico a través de la estafa…

El 25% de los nuevos gusanos creados en 2010 están especialmente diseñados para infectar a través de dispositivos USB

El 48% de las PYMEs mundiales sufren infecciones cada año. De éstas, un tercio están causadas por gusanos que utilizan esta técnica de distribución Es…

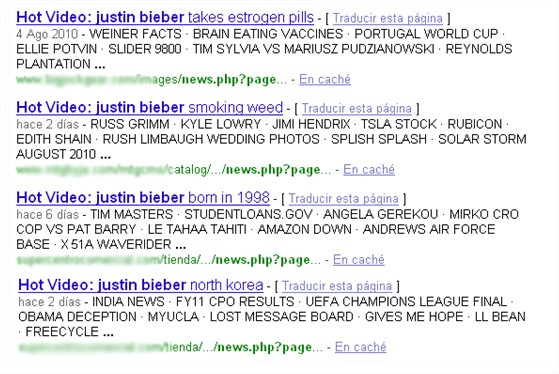

Más de 200 sitios web distribuyen malware utilizando como gancho al cantante Justin Bieber

Gracias a técnicas de Blackhat SEO, los ciberdelincuentes consiguen posicionar enlaces maliciosos en los primeros puestos de los motores de búsqueda cuando se indaga sobre…

Panda Internet Security obtiene el primer puesto y la certificación en el informe de AV-Test

Según los resultados del informe de AV-Test, Panda detectó el 100% del malware analizado tanto en la lista privada como en la lista In The…

Casi 5.000 personas de 91 países han participado en El Reto Panda 2010

– Nadie ha superado la segunda prueba del Reto, adjudicándose como ganador a Iván Otero por haber enviado la segunda solución propuesta – Vladimir Gneushev…

Investigadores de PandaLabs participarán en la Conferencia Security BSides en Las Vegas

Luis Corrons, Director Técnico de PandaLabs, y Sean-Paul Correll darán una conferencia sobre cómo se llegó a desarticular la red de botnet Mariposa y explorarán…