Si te hablan de CryptoLocker es posible que no sepas a qué se están refiriendo. Lo que seguro que sí te suena es un email de Correos que contiene virus.

Pues bien, CryptoLocker es lo que te descargas si pinchas en el enlace de este correo electrónico. Ahora te decimos qué es y cómo se instala en el ordenador.

Qué es CryptoLocker

El CryptoLocker es una familia reciente de ransoms cuyo modelo de negocio (si, el malware es un negocio) se basa en la extorsión al usuario. Otro malware famoso que también se basa en la extorsión es el Virus de la Policía, con el que había que pagar para poder recuperar el equipo. Pero a diferencia de este, el CryptoLocker se basa en el secuestro de los documentos del usuario y pedir un rescate por ellos (con tiempo límite para poder recuperarlos).

Cómo se instala CryptoLocker en el equipo

El CryptoLocker utiliza técnicas de ingeniería social, para conseguir que sea el propio usuario quien lo ejecute. Concretamente la victima recibe un correo, simulando provenir de una empresa de logística, que lleva adjunto un ZIP con contraseña.

Cuando el usuario abre el zip introduciendo la contraseña que le viene en el email, cree que dentro hay un fichero PDF y al abrir el falso PDF es cuando ejecuta el troyano. CryptoLocker se aprovecha de la política de Windows de ocultar las extensiones por defecto, de tal forma que el usuario es engañado “gracias” a esta característica de Windows.

En cuanto el usuario (la víctima) ejecuta el Troyano este se instala como residente en el equipo:

- Realiza una copia de sí mismo en una ruta del perfil del usuario (AppData, LocalAppData)

- Crea una entrada en los autoruns para asegurarse la ejecución al reinicio.

- Ejecuta dos procesos de sí mismo fichero. Uno es el principal y otro para proteger el proceso original frente a cierres.

Cifrado de los ficheros en disco

El troyano genera una clave simétrica aleatoria por cada fichero que va a cifrar, y cifra el contenido del fichero con AES utilizando esta clave. Después cifra la clave aleatoria con un algoritmo asimétrico de clave pública-privada (RSA) con claves de que superan los 1024 bits de longitud (hemos visto muestras que utilizan claves de 2048 bits) y la añade al fichero cifrado. Este procedimiento garantiza que solo el poseedor de la clave privada del RSA, será capaz de obtener la clave aleatoria con la que se ha cifrado el fichero. Además, como se realiza una operación de sobrescritura se impide la recuperación del fichero mediante técnicas forenses.

Lo primero que hace el troyano una vez se ejecuta en el equipo de la víctima es obtener la clave pública (PK) de un servidor C&C. Para conseguir conectarse a su servidor, el troyano incorpora un algoritmo conocido como Mersenne twister para generar nombres de dominios aleatorios (DGA). Este algoritmo utiliza como semilla la fecha del día y puede generar hasta 1000 dominios diferentes cada día, de una longitud fija.

Una vez que el troyano ha conseguido descargarse la PK, la almacena en la siguiente ruta de registro HKCUSoftwareCryptoLockerPublic Key y comienza el cifrado de los ficheros en todos los discos duros del equipo y rutas de red en los que el usuario tenga permisos.

El CryptoLocker no cifra todos los ficheros que encuentra, sino que se especializa en cifrar los ficheros no ejecutables que cumplan con la lista de extensiones que incorpore la muestra

Además el CryptoLocker guarda la ruta de cada archivo cifrado en esta clave de registro:

HKEY_CURRENT_USERSoftwareCryptoLockerFiles

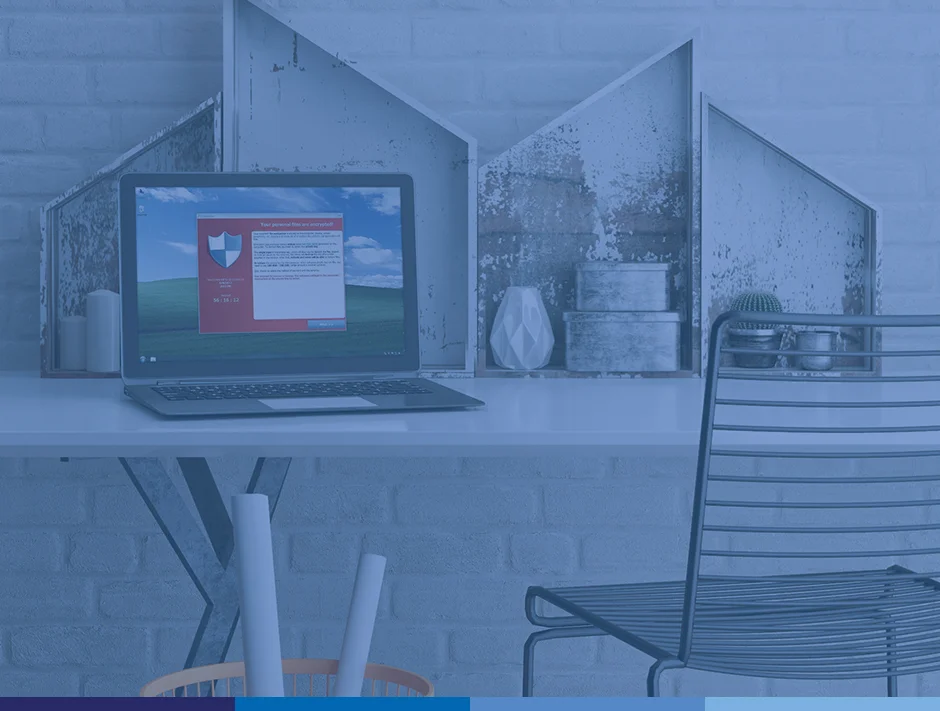

Cuando el troyano ha terminado de cifrar todos los ficheros que tiene a su alcance, muestra el siguiente mensaje en el que pide el rescate, dando un tiempo máximo para pagar antes de destruir la clave privada que guarda el autor.

Como curiosidad, el malware no solicita la misma cantidad de dinero a todo el mundo, sino que incorpora su propia tabla de conversión de divisas.

Cómo evitar CryptoLocker

El método de infección que utiliza es la transmisión por email mediante el uso de ingeniería social. Por lo que nuestros consejos consejos son:

- Extremar las precauciones ante emails de remitentes no esperados, especialmente para aquellos que incluyen ficheros adjuntos.

- Desactivar la política de Windows que oculta las extensiones conocidas también ayudará a reconocer un ataque de este tipo.

- Tener un sistema de backup de nuestros ficheros críticos, lo que nos garantiza que no solo en caso de infección podamos mitigar el daño causado por el malware, sino que también nos cubrimos antes problemas del hardware.

- Si no tenemos un backup y nos hemos infectado, no recomendamos el pago del rescate. Esta NUNCA debería ser la solución para recuperar nuestros ficheros, ya que convierte este malware en un modelo de negocio rentable, lo que impulsará el crecimiento y la expansión de este tipo de ataque.

Análisis del CryptoLocker realizado por: Javier Vicente y Sergio Lara