El ransomware, el tipo de malware que tanto caos ha causado en el mundo, sigue acaparando titulares en el 2019. En marzo, uno de los mayores productores de aluminio del mundo fue obligado a llevar a cabo parte de sus operaciones de manera manual debido a un ataque de ransomware. Según algunas fuentes, el coste del ataque llegó a los 40 millones de dólares tras una semana. Y a principios del año, el ayuntamiento de la ciudad de Del Rio en Texas, en Estados Unidos, fue atacado con un ransomware que incluía una peculiaridad: la nota de rescate contenía un número de teléfono para pagar a los atacantes.

Los gobiernos locales: un objetivo destacado

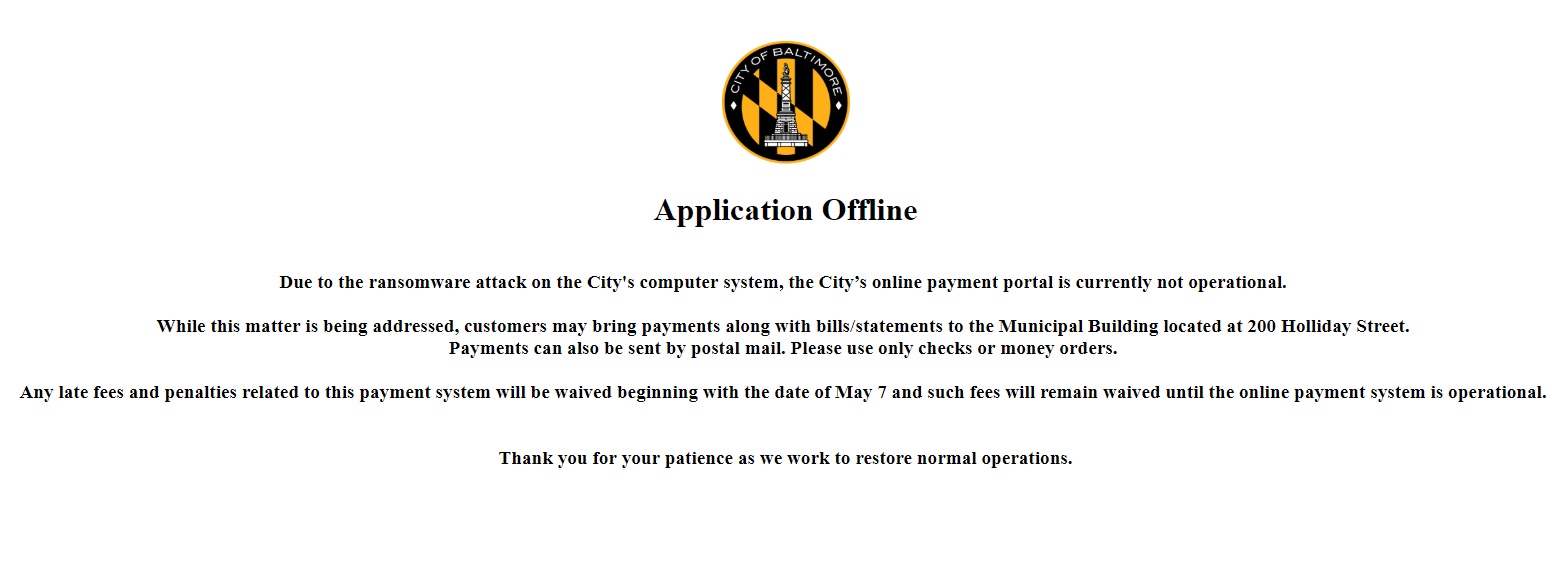

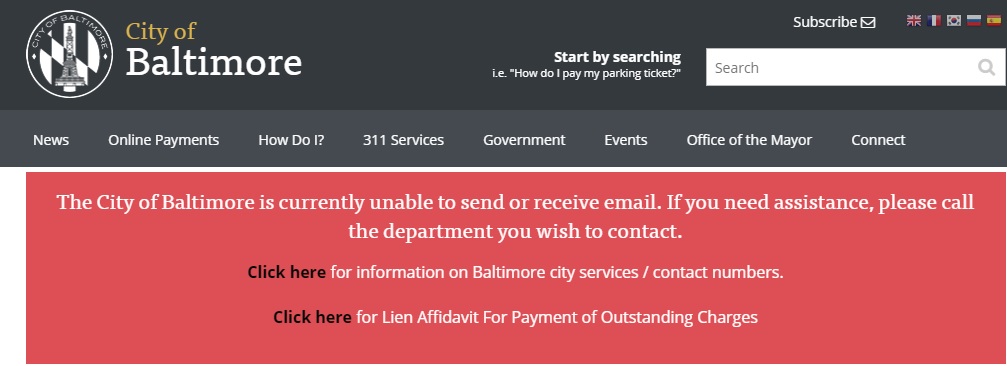

El 7 de mayo, la ciudad de Baltimore (EEUU) anunció que el gobierno municipal había cerrado la mayoría de sus servidores debido a un ataque de ransomware. Aunque los servicios esenciales, como la policía o los bomberos no se vieron afectados, los sistemas de email utilizados por los empleados del gobierno, las líneas telefónicas y el servicio de pago de facturas online habían sido comprometidos.

Entre los empleados afectados se encuentran los del departamento de obras públicas; además, la línea de asistencia al público fue afectada, y por lo tanto, el ayuntamiento ha suspendido los recargos por retraso de estos servicios.

El alcalde de la ciudad, Bernard C. “Jack” Young dijo que el gobierno municipal no había visto pruebas de exfiltración de datos personales desde los equipos comprometidos. Esto es lo habitual; aunque hay ejemplos de ataques que utilizan el ransomware como tapadera de una filtración de datos, lo normal es que los atacantes sencillamente quieren denegar acceso a los equipos de la víctima.

En una rueda de prensa, el CIO de Baltimore confirmó que se trataba de un ataque de un ransomware muy agresivo llamado RobbinHood – según el FBI, una variante relativamente nueva de este malware.

La nota de rescate pedía 3 Bitcoins (unos 18.000$) para desbloquear cada ordenador, o 13 Bitcoins (78.000$) para liberar a la ciudad entera. Según algunos medios, cuatro días después de la infección inicial, el coste de recuperar los sistemas incrementaba 10.000$ al día. La nota decía que tras 10 días, sería imposible recuperar los datos. Sin embargo, a pesar de esta amenaza, el ayuntamiento se mantuvo firme en no pagar el rescate. Más de tres semanas después del ataque inicial, el ayuntamiento seguía sin poder mandar correos electrónicos ni procesar pagos.

No es la primera vez que la ciudad de Baltimore se ve afectada por un ataque de ransomware. En marzo del año pasado, el sistema de llamadas de emergencias fue atacado, con el resultado de que muchos de sus sistemas centrales no podían prestar servicio.

Cómo funciona RobbinHood

Según Bleeping Computer, el ransomware no llega a los ordenadores a través del spam, sino que aprovecha los protocolos de escritorio remoto (RDP) u otros troyanos que dan acceso a los atacantes. Otra característica particular de este ransomware es que los atacantes parecen preocupados por la privacidad de sus víctimas. La nota de rescate afirma que sus claves de encriptación y su dirección IP se borrarán después de pagar el rescate. Es más, dice que la víctima no tiene porqué informar del ataque, ya que “su secreto está a salvo” con los atacantes.

Según informa The New York Times, este ransomware consiguió entrar en los sistemas del ayuntamiento de Baltimore gracias a EnternalBlue, la misma vulnerabilidad que facilitó los ataques globales de WannaCry. Este hecho subraya la importancia de aplicar los parches de seguridad, ya que existe un parche para EternalBlue desde abril de 2017.

¿Qué se puede hacer para frenar el ransomware?

Según algunas fuentes, una organización será víctima de un ataque de ransomware cada 14 segundos en 2019, y este tipo de ataque ha aumentado un 97% en los últimos dos años. Por lo tanto, es imprescindible proteger los sistemas informáticos de las organizaciones.

Para saber exactamente lo que está pasando en el sistema informático de tu organización, es necesario contar con una solución de ciberseguridad avanzada. Panda Adaptive Defense proporciona visibilidad total de todos los equipos en tu sistema; monitoriza en tiempo real toda la actividad del sistema, detectando posibles focos de infección y cualquier uso sospechoso de los activos de la empresa. Esto es especialmente importante en el caso de este ransomware, ya que no llega con un archivo adjunto, sino explotando un protocolo de red.

Sin embargo, muchos tipos de ransomware – y otros tipos de malware también – sí llegan a través del correo electrónico. Por lo tanto, otra medida importante para proteger la ciberseguridad de tu empresa es vigilar los archivos adjuntos. Si no estás completamente seguro de la procedencia de un email, no abras ningún archivo adjunto.

Otra medida imprescindible para protegerse contra el ransomware es crear copias de seguridad de todos los archivos vitales para poder volver a la normalidad lo antes posible después de un posible incidente. También conviene tener un plan de respuesta a incidentes para saber cómo actuar ante esta amenaza. Estas medidas ayudarán a todo tipo de organización – ya sean empresas privadas o gobiernos – a evitar los peligros de ransomware.