Posts by author

Panda Security

Cuando impresoras y routers son armas para tumbar páginas web

Las pérdidas que sufren las medianas y grandes empresas por un solo ataque de denegación de servicio (DDoS) se cuentan por decenas o cientos de…

Desafíos de seguridad en la era digital

La transformación propiciada por el auge de las tecnologías de la información hace ya años que se ha acelerado, y especialmente en los últimos debido…

10 mandamientos que un administrador remoto de equipos debe cumplir – Infografía

¡Prueba Systems Management, el nuevo modo de gestionar, monitorizar y mantener los sistemas de IT! Si quieres compartir esta infografía, aquí tienes el código: Más…

El famoso USB reversible podría ser un coladero de malware para tus dispositivos

¿Sería muy cómodo no tener que dar la vuelta varias veces al USB cada vez que quieres conectarlo al ordenador, verdad? Dentro de poco, podrás…

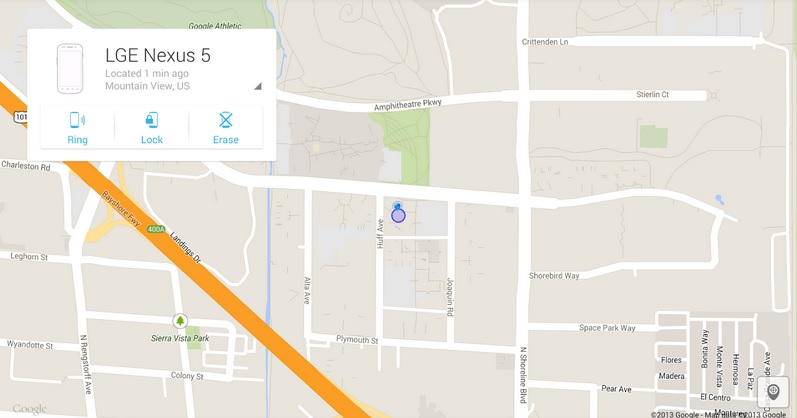

Una búsqueda en Google basta para encontrar tu móvil perdido o robado

Por más que buscas, no aparece: no está en la mesa donde lo sueles dejar, ni cargándose. Afloran tus peores temores. ¿Te han robado el…

Heartbleed. Por qué la gran mayoría de las empresas siguen siendo vulnerables

Cuando entras en una página, en realidad tu ordenador accede al equipo donde se ubican todos los archivos que luego visualizas en la pantalla. Si…

Los ciberataques, en el TOP 10 de Riesgos Globales

Casi a diario escuchamos noticias de importantes filtraciones de datos sensibles de empresas, ataques informáticos a medios de comunicación, oleadas de phishing a los usuarios…